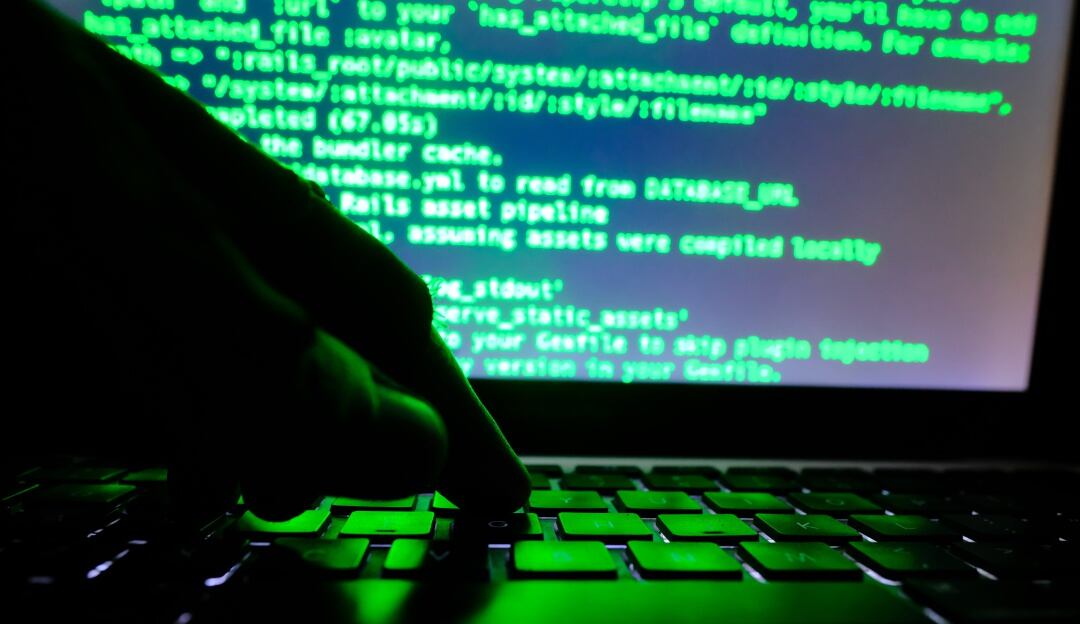

Ciberseguridad: Cuatro formas en las que su celular puede infectarse

ESET recopiló algunas de las formas más habituales en las que los usuarios infectan sus dispositivos con malwares.

(Gettyimages)

Sin duda, nuestros dispositivos móviles se convirtieron en parte fundamental del desarrollo del diario vivir. Allí no solo consumimos información, sino que nos mantenemos conectados con nuestros amigos y familiares, además no podría quedarse atrás el entrertenimiento.

Justamente, estos factores a veces pueden contribuír a que caígamos en la ciberdelincuencia. Ante esto, la compañía de ciberseguridad ESET, recopiló una serie de consejos para que no caíga en estas malas prácticas y pierda su dispositivo móvil.

- Tapabocas más allá de la protección, ahora se conectan a su celular

- ¿Le duele perder sus stickers de WhatsApp? Así puede tenerlos en Telegram

1. . Phishing y correos de spam: Esta práctica en su mayoría tiene como objetivo obtener credenciales o accesos a las cuentas de los usuarios. Sin embargo, en muchos casos también traen programas que deben ser instalados en el celular medinte un pin o un archivo adjunto.

Normalmente, este tipo de estafa tiene errores que permiten su identificación como por ejemplo, errores de ortografía, la evocación de una sensación de urgencia, la solicitud de información personal o correos enviados desde un dominio sospechoso.

2. Sitios web fraudulentos: Los cibercriminales buscan copiar los sitios web de marcas famosas u organizaciones conocidas y estarán ligados a un malware para hacer que la víctima haga clic en estos enlaces que descargarán algún código malicioso en sus dispositivos.

- CES: LG da una "probada" de lo que será su LG Rollable

- Un Cadillac volador es la apuesta de General Motors en el CES 2021

3. Memorias USB: Los dispositivos de almacenamiento externo permiten almacenar y transferir archivos; sin embargo, conllevan una serie de riesgos. Por ejemplo, la estrategia de ingeniería social de memorias USB "perdidas" para que quienes las encuentren conecten alguna de estas memorias USB comprometidas con malware en sus computadoras.

4. Aplicaciones falsas: Pueden disfrazarse de cualquier cosa, haciéndose pasar por herramientas para el seguimiento del estado físico, aplicaciones de criptomonedas o incluso por apps de rastreo de contactos de COVID-19 para engañar al usuario e infectar el dispositivo.